Elles filment les utilisateurs qui saisissent leur code PIN. De cette manière, les criminels ont en primary tout ce qu’il faut pour subtiliser de l’argent sans que les victimes s’en aperçoivent.

Achetez les produits des petites ou moyennes entreprises propriétaires de marques et artisans de votre communauté vendus dans la boutique Amazon. Apprenez-en davantage sur les petites entreprises qui s'associent à Amazon et sur l'engagement d'Amazon à les valoriser. En savoir plus

La clonecard est une carte bancaire contrefaite, fabriquée à partir des informations volées d'une vraie carte bancaire. Les informations sont souvent obtenues en utilisant des dispositifs de skimming, tels que des lecteurs de carte falsifiés ou des claviers. Les vendeurs peuvent également obtenir les informations de carte bancaire en piratant des web sites Net ou en utilisant des courriels de phishing.

Case ManagementEliminate guide processes and fragmented resources to obtain more quickly, a lot more successful investigations

Le crédit entreprise s’adresse aux professionnels, aux TPE et PME souhaitant financer des investissements ou encore de la trésorerie. Ces crédits aux entreprises couvrent aussi bien les besoins de financement de l’export que les besoins de financement des PME.

Si vous y consentez, nous pourrons utiliser vos informations personnelles provenant de ces Expert services Amazon pour personnaliser les publicités que nous vous proposons sur d'autres companies. Par exemple, nous pourrons utiliser votre historique des vidéos regardées sur Key Online video pour personnaliser les publicités que nous affichons sur nos Boutiques ou sur Hearth TV.

Dans certains cas, les fraudeurs utilisent également des microcaméras cachées ou de faux claviers pour capturer le code PIN de leurs victimes. Une fois que les criminels ont collecté ces informations, ils peuvent cloner la carte et l’utiliser pour retirer de l’argent ou effectuer des achats non autorisés.

Soyez vigilants · Meilleurtaux ne demande jamais à ses clientele de verser sur un compte les sommes prêtées par les banques ou bien des fonds propres, à l’exception des honoraires des courtiers. Les conseillers Meilleurtaux vous écriront toujours depuis une adresse mail xxxx@meilleurtaux.com

L’énorme succès de l’Arduino vient entre autre de sa license “libre”. Le design du matériel est en effet disponible sous license Creative Commons, alors que la partie logicielle est distribuée sous licence LGPL.

After burglars have stolen card information, They might have interaction in some thing identified as ‘carding.’ This entails generating compact, reduced-price buys to check the card’s validity. If successful, they then move forward for making larger transactions, usually prior to the cardholder notices any suspicious exercise.

Vous avez un doute sur l’un de vos contacts ou pensez être victime d’une fraude ? Consultez notre guidebook.

Similarly, ATM skimming will involve positioning equipment more than the card visitors of ATMs, making it possible for criminals to assemble information though end users withdraw income.

Unfortunately but unsurprisingly, criminals have made technology to bypass these security measures: card skimming. Even if it is considerably significantly less popular than card skimming, c est quoi une carte clone it ought to under no circumstances be dismissed by people, retailers, credit card issuers, or networks.

By setting up shopper profiles, frequently applying device learning and Innovative algorithms, payment handlers and card issuers receive worthwhile Perception into what could well be deemed “normal” conduct for every cardholder, flagging any suspicious moves for being adopted up with the customer.

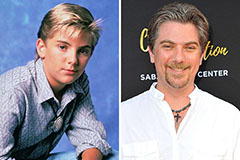

Jeremy Miller Then & Now!

Jeremy Miller Then & Now! Shane West Then & Now!

Shane West Then & Now! Batista Then & Now!

Batista Then & Now! Barbara Eden Then & Now!

Barbara Eden Then & Now! Katey Sagal Then & Now!

Katey Sagal Then & Now!